학회지 논문 정리 : TCP/IP 네트워크 프로토콜의 DoS 공격 취약점 및 DoS 공격사례 분석 STEP 1

요즘 갑자기 공부에 대한 의욕이 떨어져서 고민이었다.

이럴 때는 재밌는 읽을거리를 찾는게 좋을 것 같아서 천천히 읽고 있는 논문 하나를 정리하고자 한다.

TCP/IP 네트워크 프로토콜의 DoS 공격 취약점 및 DoS 공격사례 분석

TCP/IP 네트워크 프로토콜의 DoS 공격 취약점 및 DoS 공격사례 분석

조성현, 이택규, 이선우. (2014). TCP/IP 네트워크 프로토콜의 DoS 공격 취약점 및 DoS 공격사례 분석. 정보보호학회지, 24(1), 45-52.

TCP/IP 네트워크 프로토콜의 DoS 공격 취약점 및 DoS 공격사례 분석 STEP 1

TCP/IP 네트워크 프로토콜의 DoS 공격 취약점 및 DoS 공격사례 분석 STEP 2

목차

- 서론

- DoS 공격 유형 분석

- 프로토콜 보안 취약점 분석

- 대표적인 DoS 공격 사례

- 결론

서론

Dos 공격의 정의

특정 시스템의 리소스를 고갈시키거나 대역폭을 고갈시키는 방법을 통해 공격 대상 네트워크를 마비시키는 공격 방법이다.

Dos 공격의 형태

- 특정 서버를 공격하는 형태

- Ping of Death 사례 : MTU(Maximum transmission unit)를 이용하여 큰 사이즈의 Ping 패킷을 서버로 전송하여 재조합하게 만들어 리소스를 많이 소비하도록 만든 사례

- 조직적인 테러 형태

- 6.25 사이버 테러 사례 : 분산 서비스 거부 공격과 홈페이지 변조 및 개인정보를 유출한 사례

Dos 공격의 종류

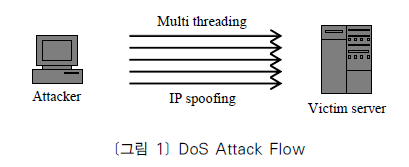

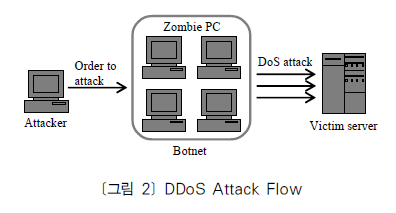

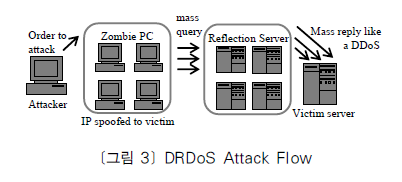

Dos 공격은 공격자의 선택, 공격 방법에 따라 다양한 방식으로 발전해 왔다.

- 분산 서비스 거부 (DistributedDoS: DDoS)

- 분산 반사 서비스 거부 (Distributed Reflection DoS: DRDoS)

그러나 Dos, DDos, DRDos 공격 방법 모두 다양한 프로토콜들의 보얀 취약적을 이용하여 공격을 시도한다는 공통점을 가진다.

Dos 공격에 사용되는 대표적인 프로토콜

| 계층 | 프로토콜 |

|---|---|

| 응용계층 | HTTP, DNS, SMPT, SNMP |

| 전송계층 | TCP, UDP |

| 네트워크계층 | ICMP |

본 논문에서는 TCP/IP 기반 네트워크에서 응용계층, 전송계층, 및 네트워크 계층의 다양한 프로토콜들에대한 DoS 공격 취약점을 분석하여 궁극적으로 DoS 공격을 예측하고 공격 발생 시 신속한 대응책을 마련에 활용될 수 있는 정보를 제공하고자 쓰였다.

DoS 공격 유형 분석

Dos 공격의 발전

| DoS | DDoS | DRDoS | |

|---|---|---|---|

| 시기 | 과거 | 현재 | 현재 |

| 방법 | 주로 공격자가 직접 공격 트래픽을 생성하여 대상 시스템을 목표로 공격 시도 | 공격자가 수많은 좀비 PC를 통해서 대상 시스템으로 DoS공격을 동시에 일어나게 하는 것이다. | 공격자가 수많은 좀비 PC를 이용하여 정상 서비스를 제공하는 서버들에게 공격 대상 시스템으로 위장하여 서비스를 요청하는 방식으로 공격 |

| 비고 | 발전된 네트워크의 용량과 기본적인 필터링이 수행되고 있는 방화벽을 무력화시키고 대상 시스템에 도달하기에는 무리가 있다. | 공격자를 찾는 것은 거의 불가능하다. | 공격자를 찾는 것은 거의 불가능하다. |

비고

TCP 의 3-way Handshaking 절차의 취약점을 이용한 SYN 플러딩 DoS 공격을 설명한 내용이 있는데

혹시라도 3-way Handshaking 개념이 기억이 안 난다면 TCP 3 Way-Handshake & 4 Way-Handshake를 읽어 보자.

댓글남기기